Decrypted

The Virtru Blog

Tips, takes, and expertise for the data-centric security practitioner

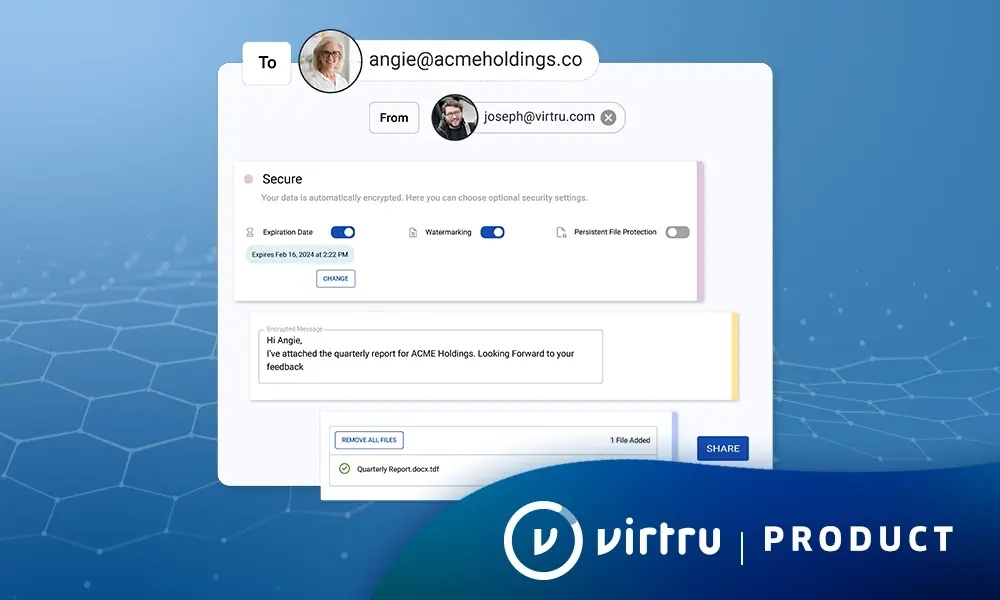

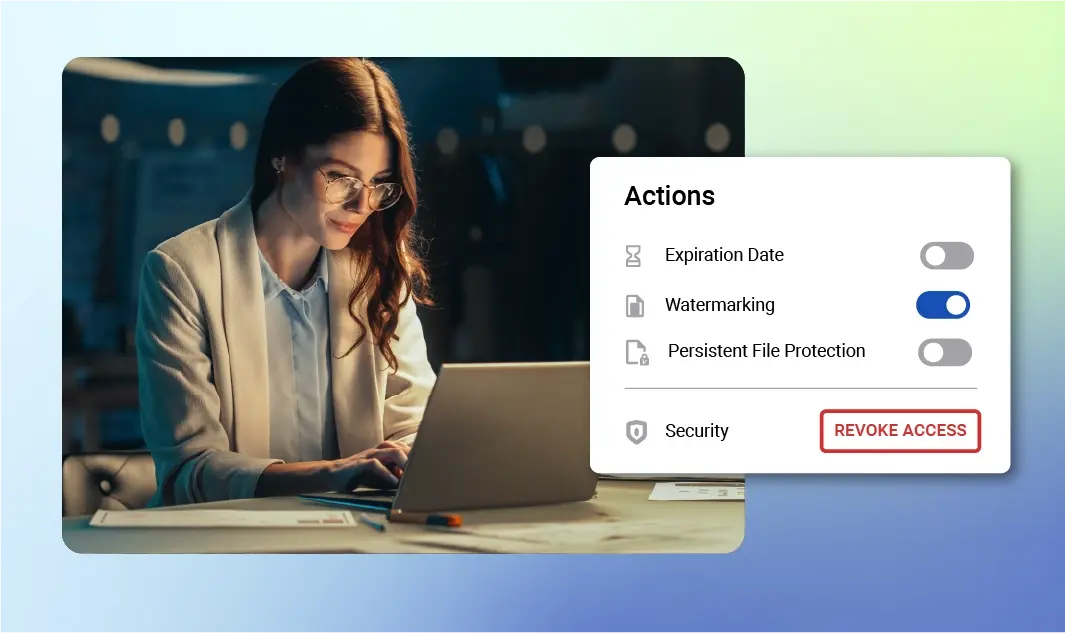

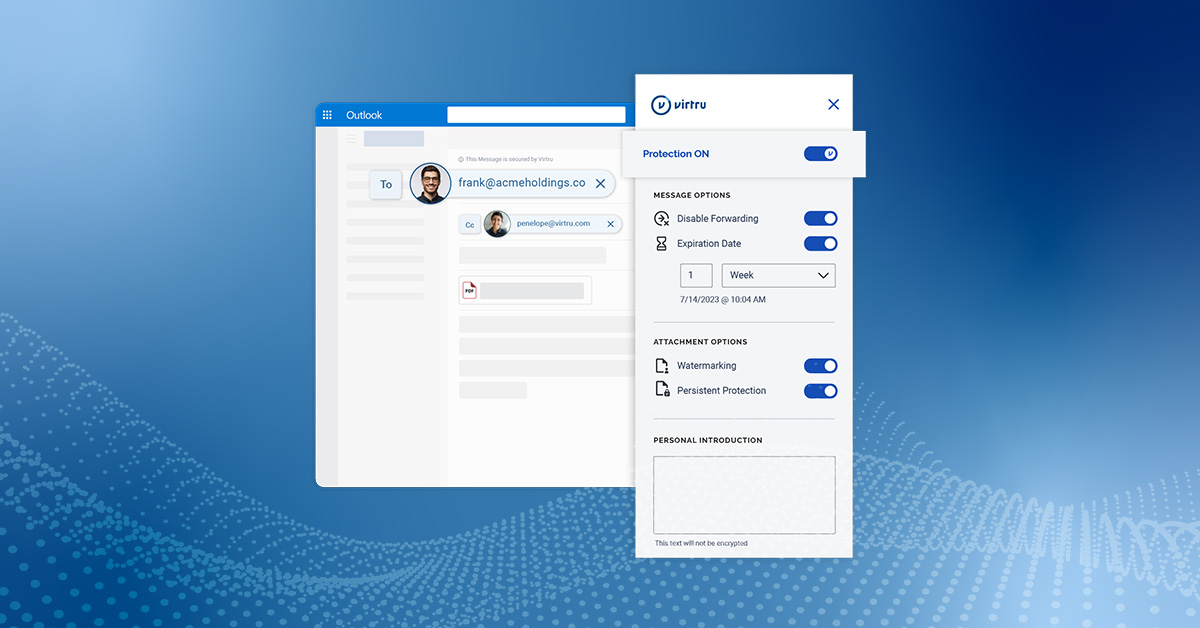

Virtru for Outlook

Virtru for MSFT 365

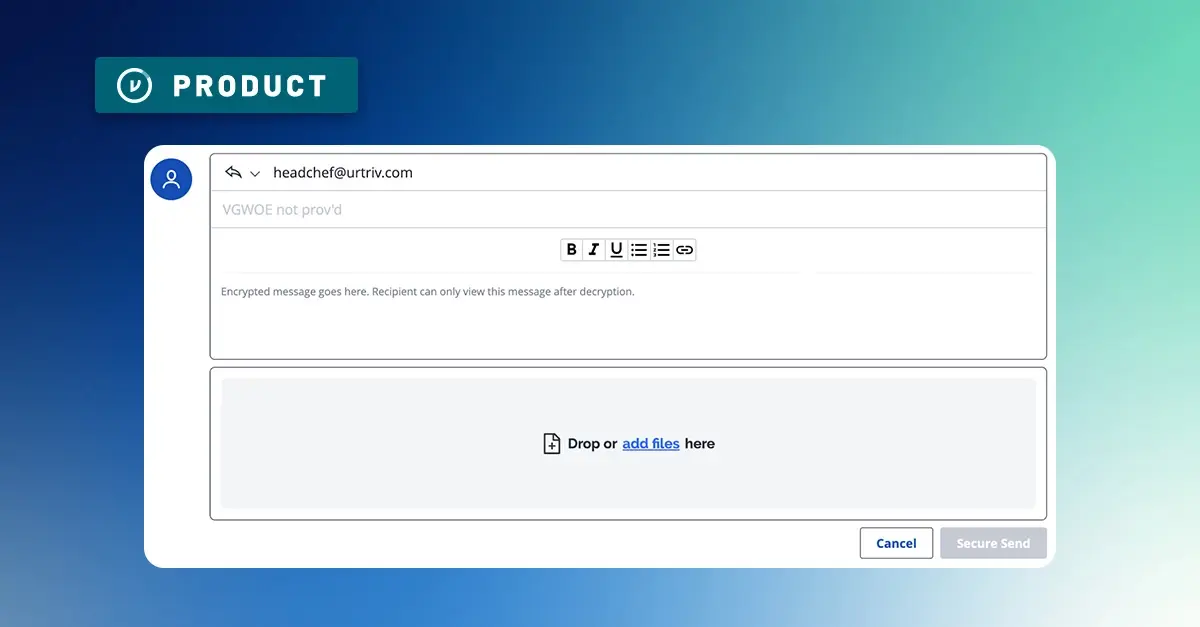

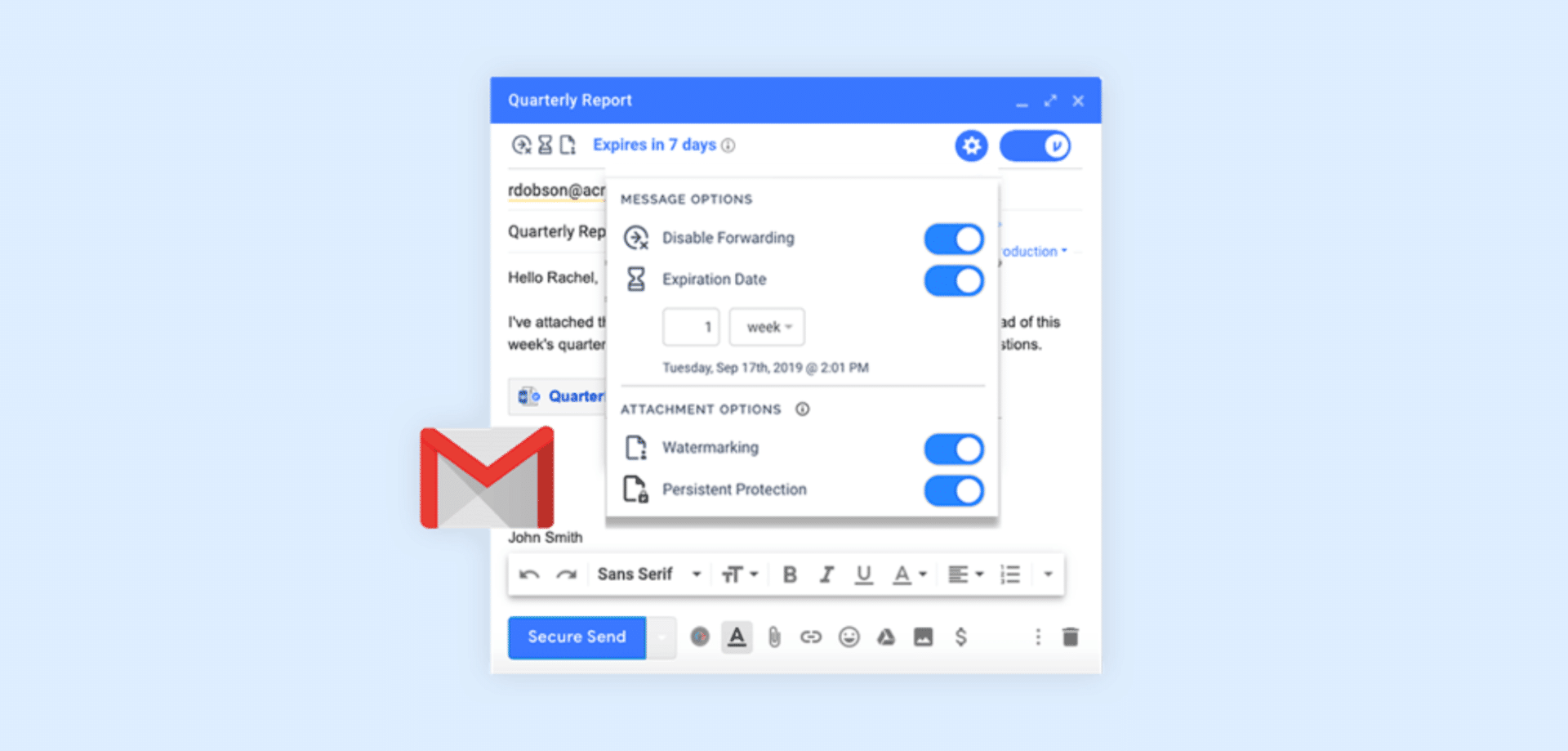

How to Recall an Email in Outlook

Sending an email by mistake can be a nerve-wracking experience — especially if that email ends up as a permanent record. If ...

Read Post

Popular Posts

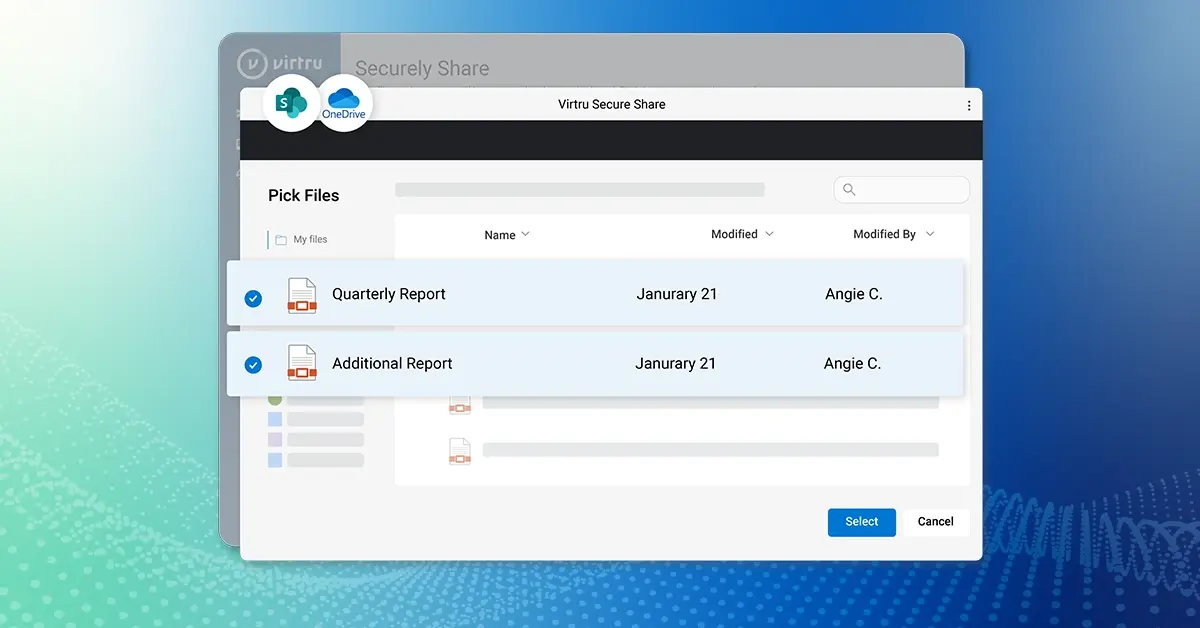

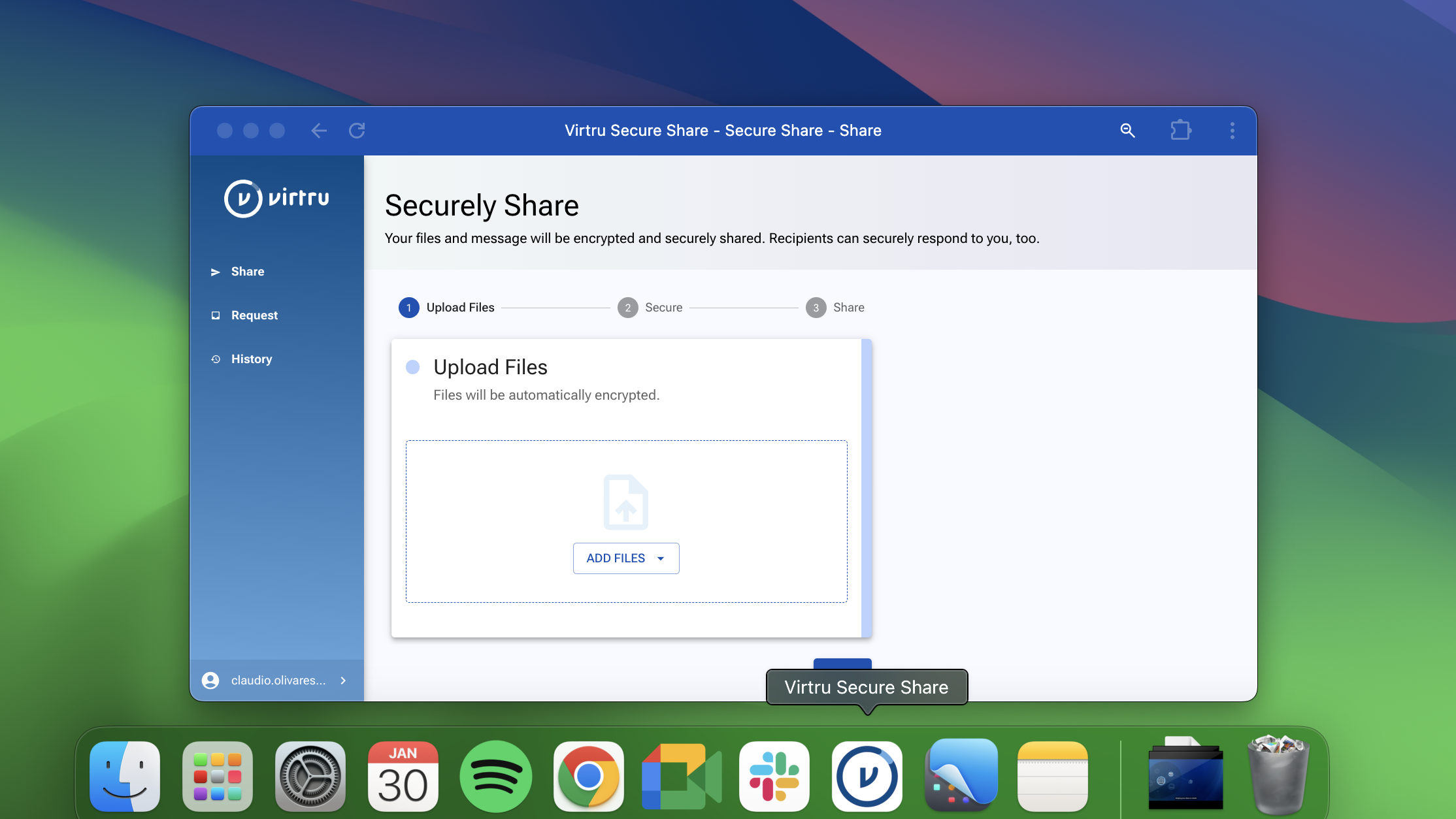

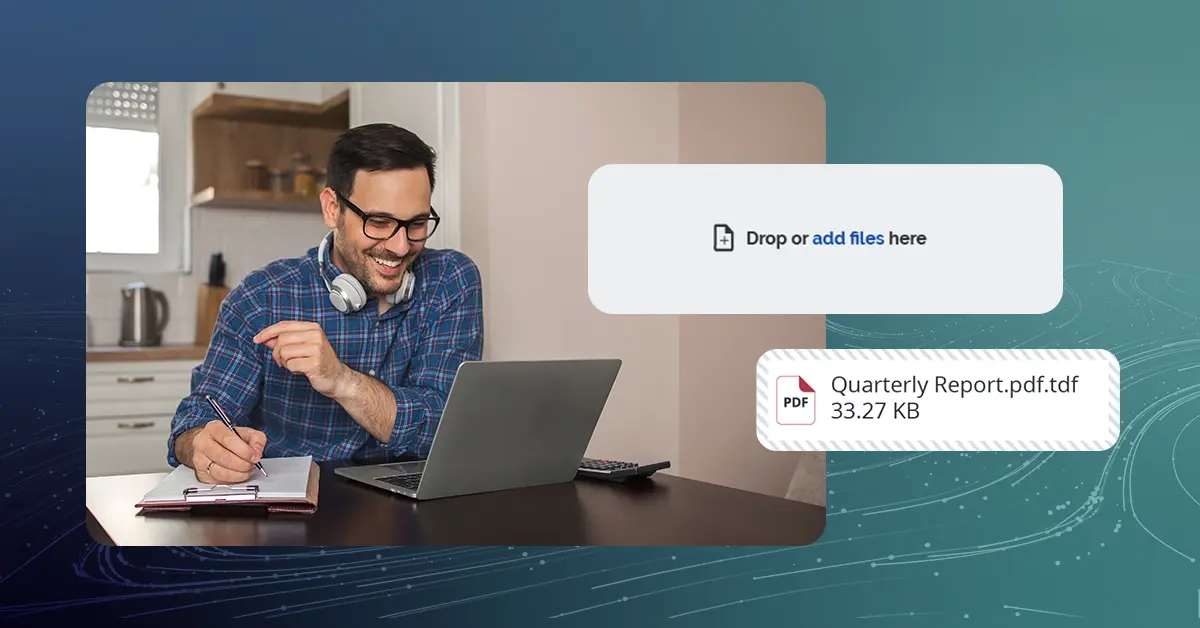

Virtru Secure Share

HIPAA

Healthcare

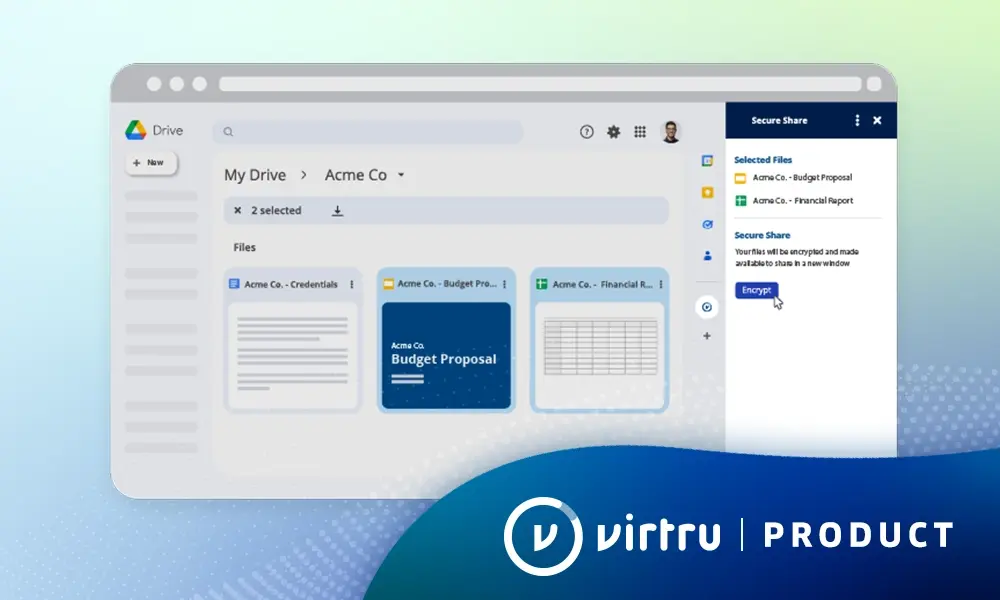

Virtru for Google Workspace

Virtru for MSFT 365

PHI vs. PII: What's the Difference for HIPAA Compliance?

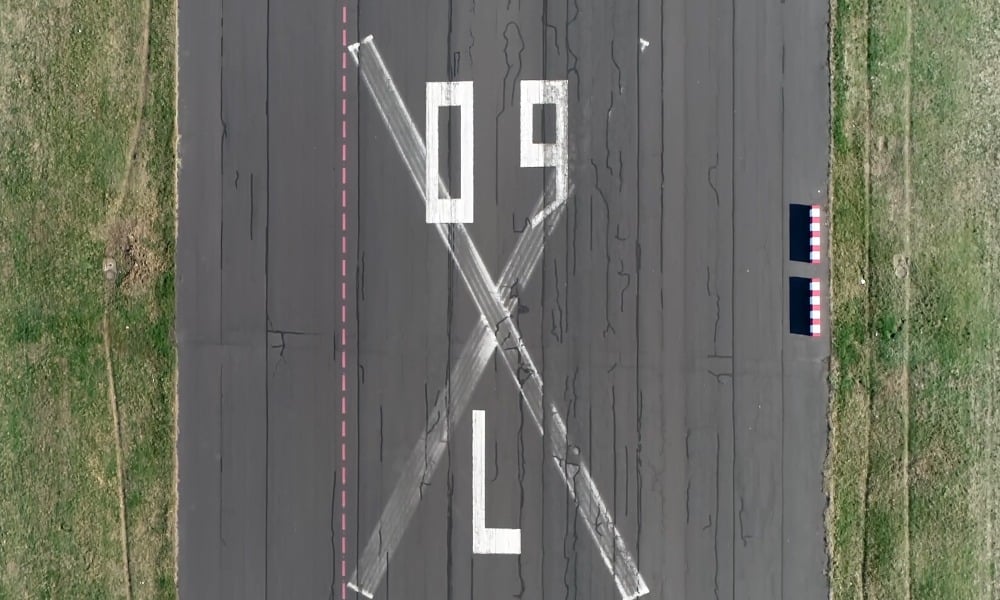

Aerospace

Defense

Systems Integrators

CMMC/NIST/DFARS

CMMC Milestone: Title 48 Reaches OIRA Review – What This Means for Defense Contractors

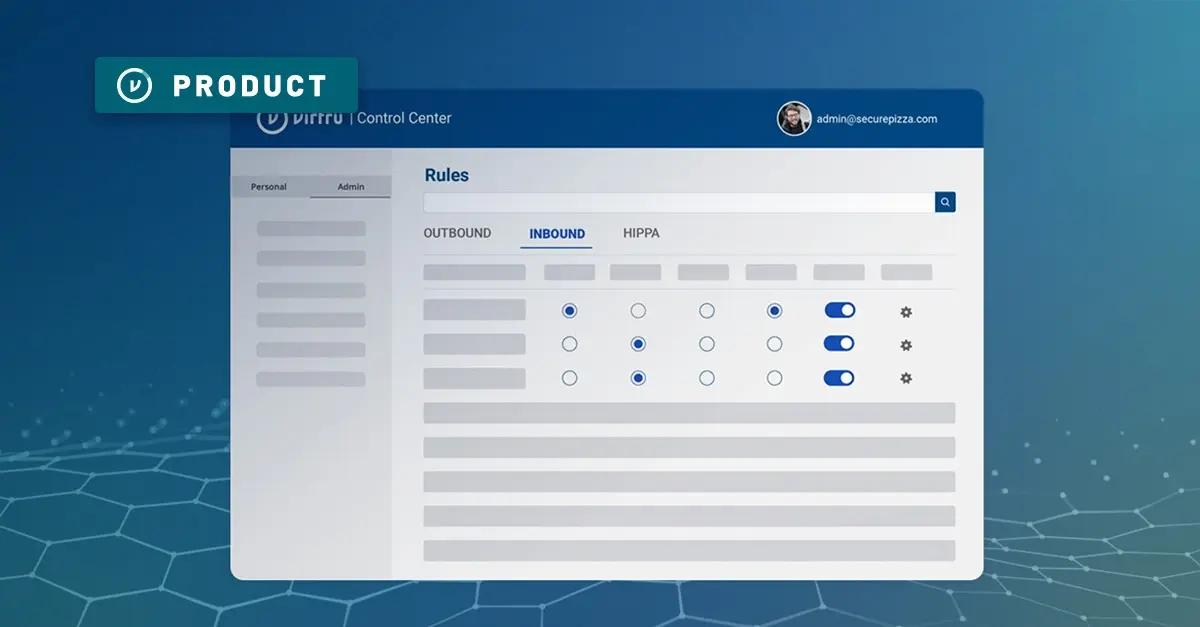

Virtru Data Security Platform